根据 MacX 网友 @shinnier 分享,盘古实验室在针对不同客户的iOS应用安全审计过程中,发现了一类通用的安全漏洞。创建漏洞指纹后,盘古实验室在Janus平台上进行溯源分析和相似漏洞检索,结果发现约10%的iOS应用可能受此漏洞的影响。经过手工分析,我们确认微博、陌陌、网易云音乐、QQ音乐、快手等流行应用受影响。

用户在不安全WiFi环境里下载并使用微博;攻击者利用该漏洞获取了微博应用中任意代码执行能力。

漏洞细节 ZipperDown

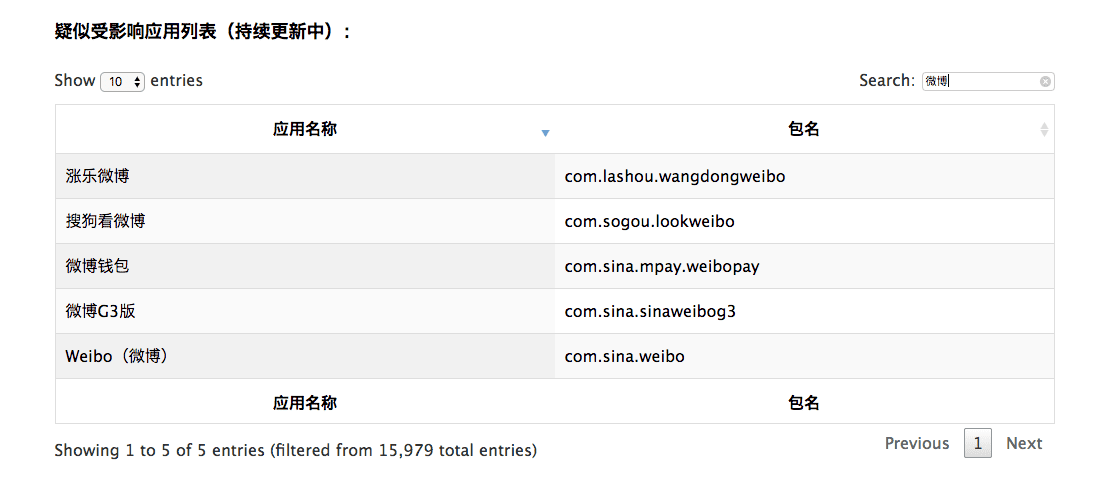

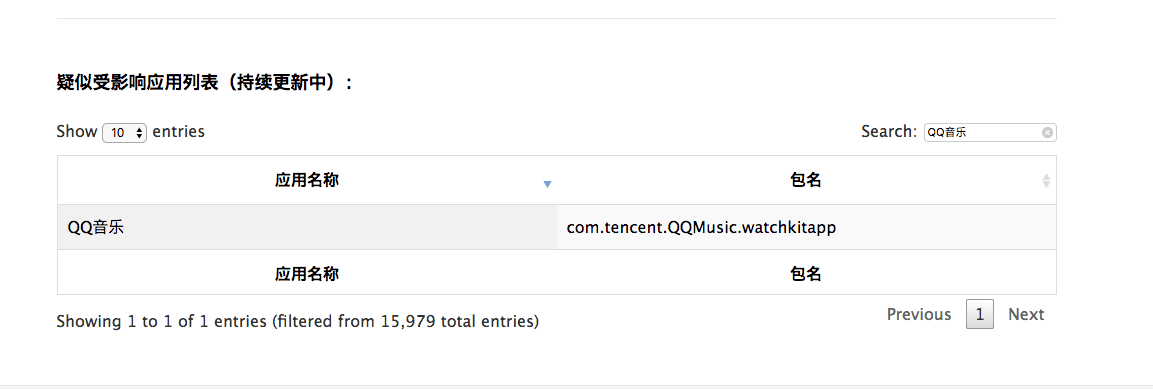

目前,为保证用户安全,漏洞细节暂不对外公开。由于漏洞影响范围之广,我们无法逐一验证所有疑似受影响的应用,也无法逐一通告给所有疑似受影响的应用开发者。因此,我们通过公布疑似受影响漏洞列表的方式,邀请开发者和我们协同排查此漏洞。

如果你是疑似受影响App的开发者,请与我们联系,我们会告诉你漏洞细节并辅助你进行ZipperDown漏洞的排查。

Q&A

1. ZipperDown漏洞影响了多少应用?

通过对收集到的168,951个iOS应用的查询,我们目前发现15,979个应用可能受此漏洞的影响,占比高达10%。疑似受影响的应用见附录。

2. 我是Android用户,是否受ZipperDown影响?

我们在Android平台同样发现了类似漏洞,并且已经在大量流行应用中确认。Android平台的ZipperDown漏洞分析报告敬请期待。

3. ZipperDown漏洞有什么危害?

ZipperDown漏洞危害与受影响应用功能及权限相关。在某些应用中,攻击者仅能利用ZipperDown漏洞破坏应用数据;但在某些应用中,攻击者也可能获取任意代码执行能力(参考漏洞演示视频)。此外,iOS系统的沙箱等也会限制ZipperDown漏洞的攻击范围。

4. 如何来检测ZipperDown漏洞?

通过指纹匹配可以获取疑似受影响的应用列表。但该漏洞形态灵活、变种类型多样,指纹匹配的漏报率很高。所以我们建议通过人工分析的方式确认漏洞是否存在。

5. ZipperDown漏洞如何触发?

ZipperDown漏洞攻击场景与受影响应用业务场景相关。常见攻击场景包括:在不安全网络环境下使用受影响应用、在攻击者诱导下使用某些应用功能等。

6. ZipperDown漏洞是如何被发现的?

盘古实验室在为客户提供的iOS应用安全审计业务中,注意到不同客户的iOS应用中普遍存在ZipperDown问题;进一步借助Janus平台,发现该漏洞影响iOS和Android平台上大量应用。因此我们把该漏洞认定为一个通用型漏洞,对外公布疑似受影响应用列表。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。